Що таке сервер? Це процедура, під час якої перевіряються дані на їх відповідність цим. Відбувається верифікація і порівнюються дані, що вводяться з тією інформацією, яка вказана в базі. Перевірка справжності може здійснюватися по цифрового підпису. Ще один спосіб звіряє контрольну суму файлу зі значенням, зазначеним автором.

Елементи аутентифікації

В процесі впізнання беруть участь 5 елементів. Ось їх список:

- суб’єкт;

- характеристика;

- власник системи;

- механізм аутентифікації;

- механізм управління доступом.

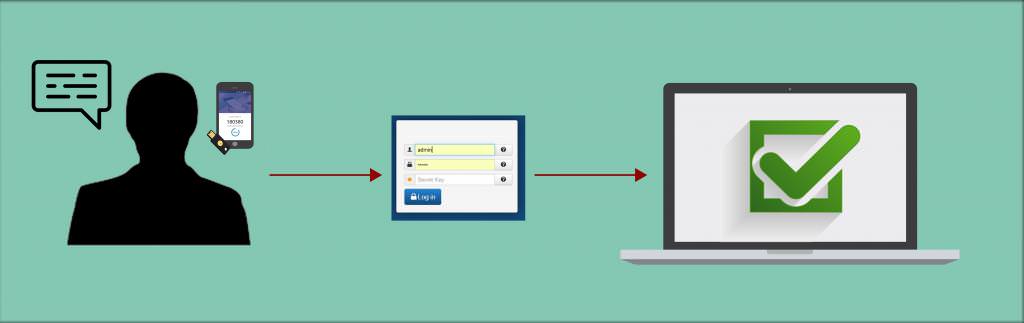

Під суб’єктом розглядається людина, яка намагається авторизуватись. Він знає код аутентифікації, це його характеристики. Механізм розпізнавання перевіряє пароль, а механізм управління доступом – це процес, який впускає користувача. Якщо введені дані не збігаються, значить аутентифікація не пройшла.

Як працюють елементи легко зрозуміти на прикладі зняття грошей в банкоматі. Суб’єкт – це людина, яка хоче отримати гроші, характеристика – це його банківська карта і персональний ID. Власник – це безпосередньо сам банк, який для перевірки даних використовує власний механізм аутентифікації. Аналізується карта і ідентифікатор клієнта банку, а також введений пароль та пін-код. У тому випадку, якщо все сходиться, користувач отримує дозвіл на виконання банківських дій. Це є технологія управління доступом. В результаті власник успішно знімає потрібну суму грошей, якщо пін і пароль правильні.